I N C E P T I O N A I

Le meilleur produit pour vous existe déjà. Notre IA le trouve, car c'est à vous que nous rendons des comptes, pas aux annonceurs.

Le meilleur produit pour vous existe. Trouvons-le.

Le meilleur produit pour vous existe déjà. Notre IA le trouve, car c'est à vous que nous rendons des comptes, pas aux annonceurs.

Le meilleur produit pour vous existe. Trouvons-le.

Darktrace immune system

Fluke 3540 FC moniteur de puissance triphasé

Garmin dash cam 67W

Cisco Stealthwatch

Schneider Electric PowerLogic ION7400

Nextbase 622GW

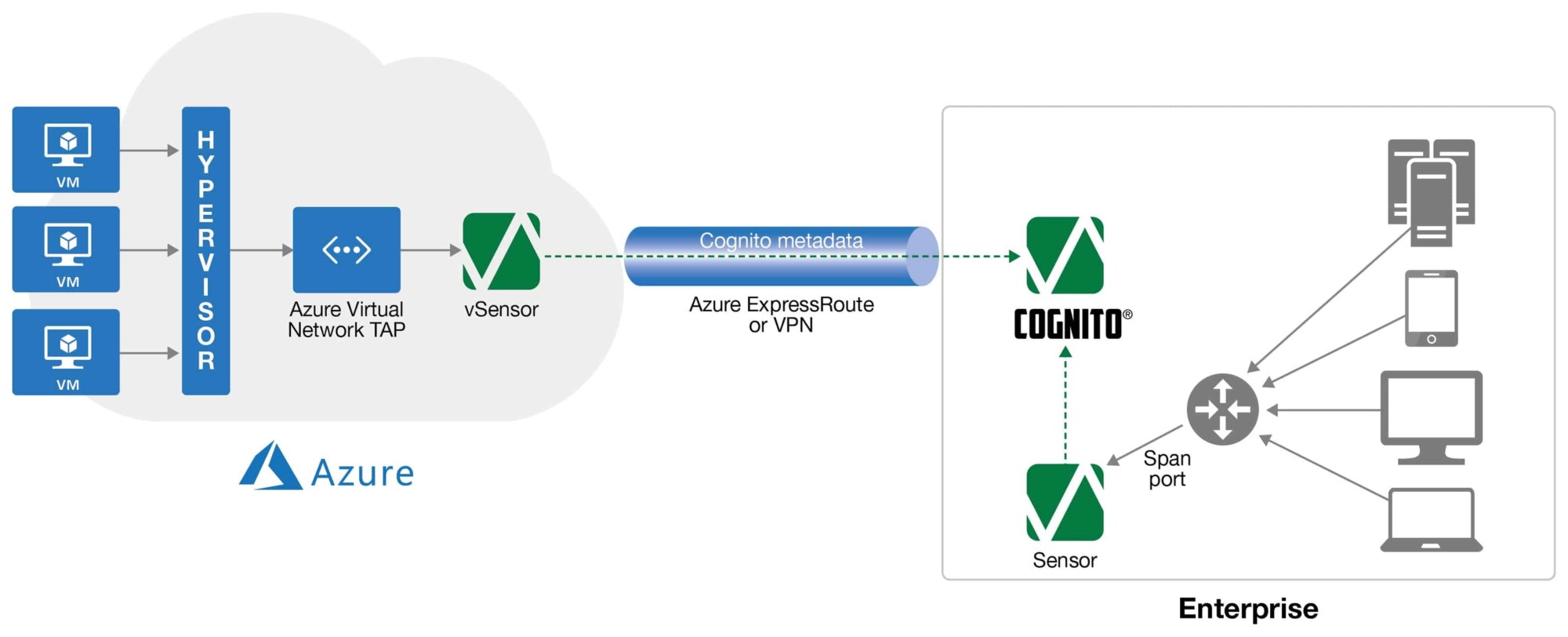

Vectra Cognito

ABB Ability capteur intelligent pour moteurs

BlackVue DR900X-2CH Plus

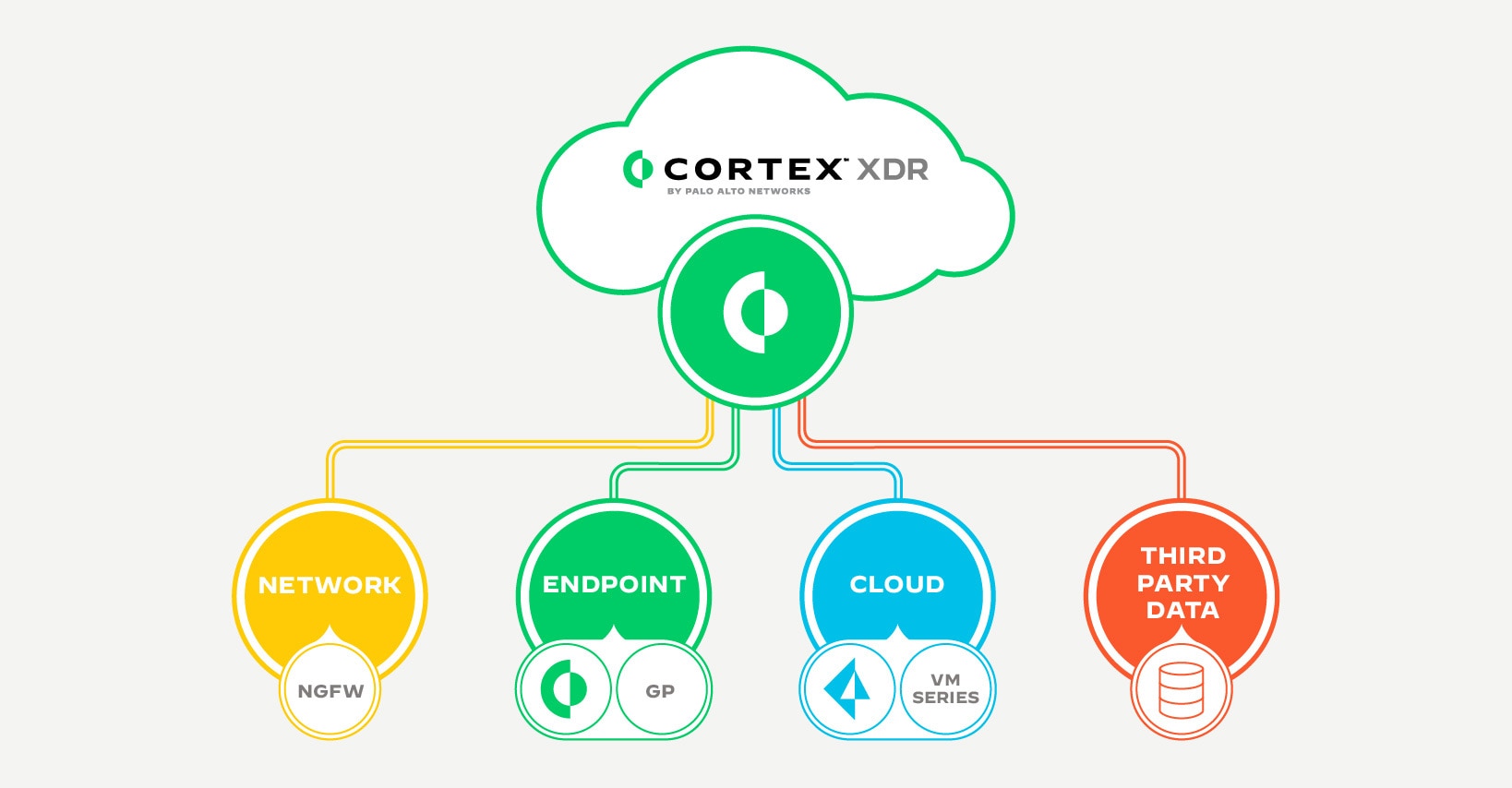

Palo Alto Networks Cortex XDR

Siemens SIMOCODE pro V

Thinkware U1000

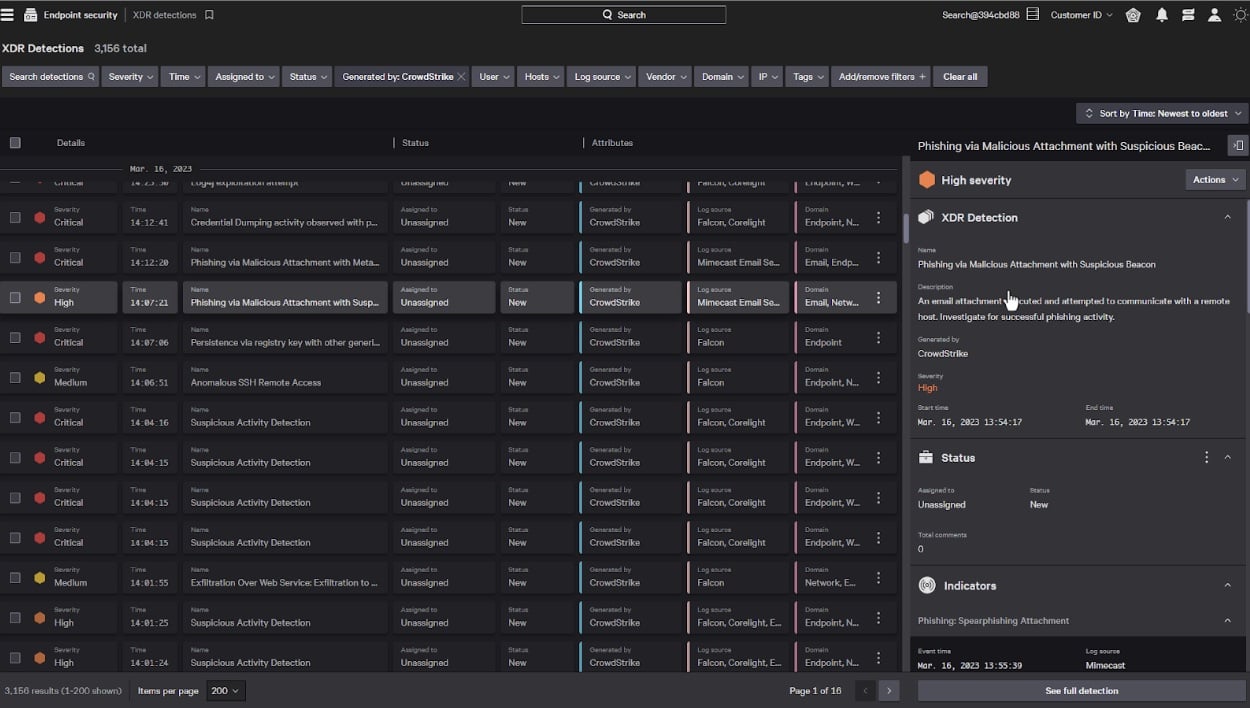

CrowdStrike Falcon Insight

Eaton Power Xpert Meter 8000

Viofo A139 Pro