I N C E P T I O N A I

Le meilleur produit pour vous existe déjà. Notre IA le trouve, car c'est à vous que nous rendons des comptes, pas aux annonceurs.

Le meilleur produit pour vous existe. Trouvons-le.

Le meilleur produit pour vous existe déjà. Notre IA le trouve, car c'est à vous que nous rendons des comptes, pas aux annonceurs.

Le meilleur produit pour vous existe. Trouvons-le.

McAfee sécurité des terminaux

Fortinet FortiGate 100F

TP-Link Omada ER605

Darktrace défense cybernétique par l'IA

Système immunitaire d'entreprise Darktrace

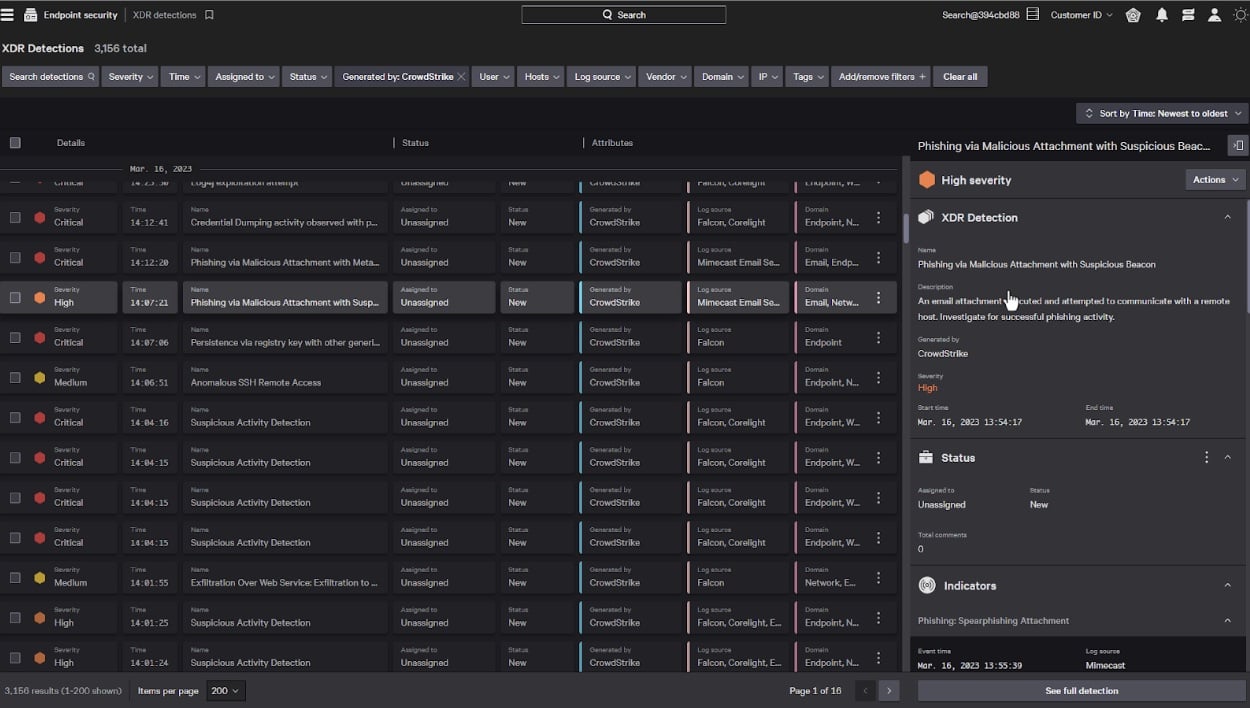

CrowdStrike Falcon Insight

Enclos extérieur pour chats Omlet Catio

Palo Alto Networks PA-450

Cisco Catalyst 9600 série

PawHut 71" enclos extérieur pour chats

Cisco Meraki Air Marshal

Aruba IntroSpect

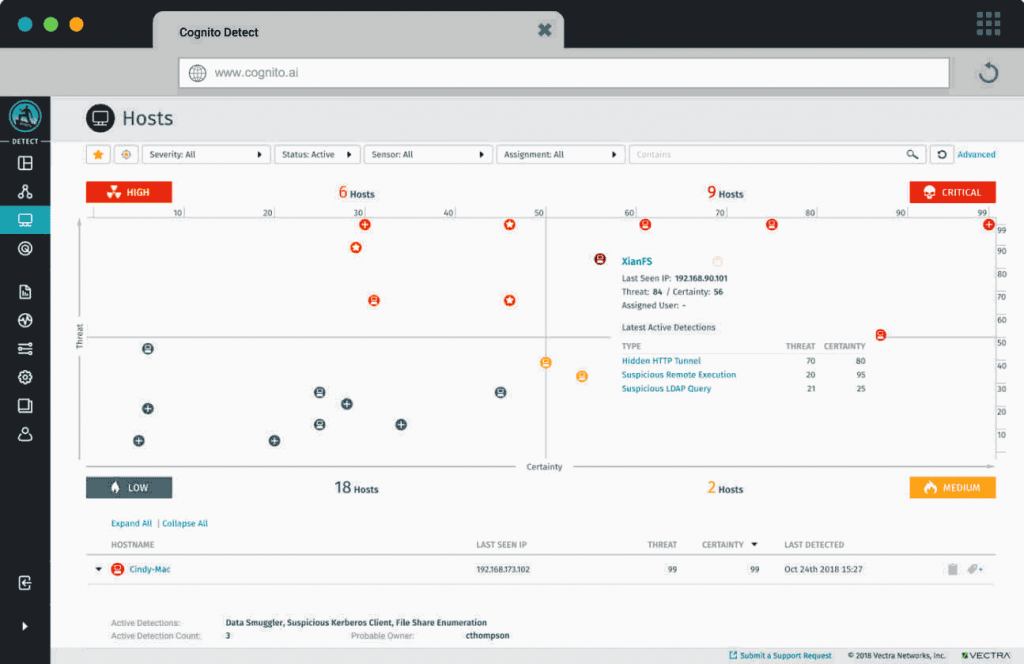

Vectra AI Cognito Detect

SonicWall TZ570

ASUS ZenWiFi XT9

Fortinet FortiAP avec FortiGuard