I N C E P T I O N A I

Le meilleur produit pour vous existe déjà. Notre IA le trouve, car c'est à vous que nous rendons des comptes, pas aux annonceurs.

Le meilleur produit pour vous existe. Trouvons-le.

Le meilleur produit pour vous existe déjà. Notre IA le trouve, car c'est à vous que nous rendons des comptes, pas aux annonceurs.

Le meilleur produit pour vous existe. Trouvons-le.

Fortinet FortiGate 100F

Lonsdor K518 Pro

Palo Alto Networks PA-450

OBDSTAR MS80

Cisco Firepower 1010

Launch X431 V Motorcycle

SonicWall TZ570

Texa Navigator TXB Evolution

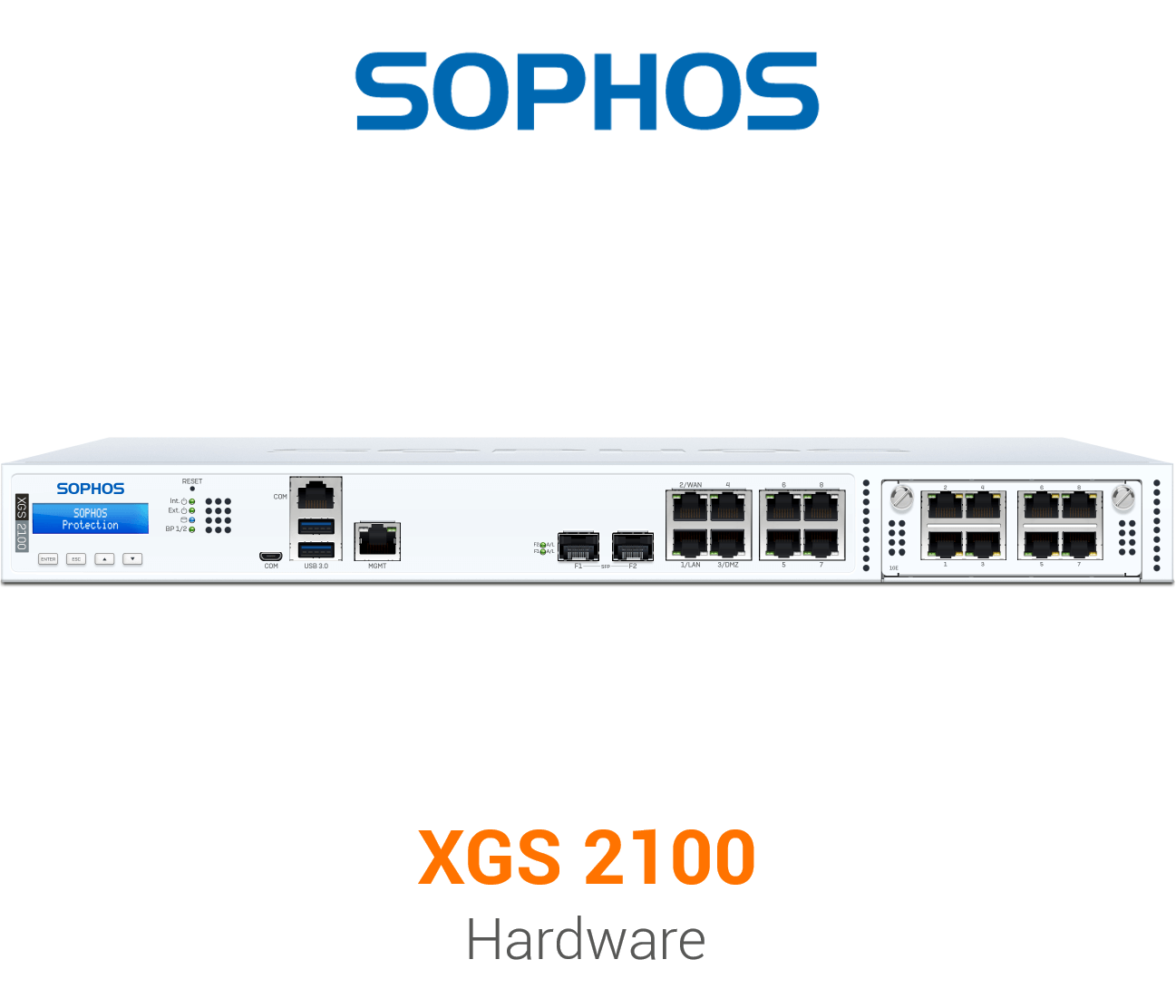

Sophos XGS 2100

HEX-V2 with VCDS