Top 5 systèmes de détection d'intrusion basés sur l'hôte au Canada, 2026

Publié le dimanche 4 janvier 2026

Les systèmes de détection d'intrusion basés sur l'hôte (HIDS) sont des solutions de sécurité spécialisées qui s'exécutent sur des appareils individuels, surveillant minutieusement les appels système et les activités de fichiers pour détecter tout accès non autorisé ou comportement malveillant. Alors que les organisations au Canada font face à une augmentation des menaces en cybersécurité, les HIDS sont devenus un élément incontournable de leur stratégie de défense. Leur capacité à offrir une surveillance en temps réel et des alertes immédiates séduit particulièrement les entreprises canadiennes qui accordent la priorité à la protection des données. À mesure que les cyberattaques deviennent plus sophistiquées, l'importance de déployer un HIDS robuste ne peut être sous-estimée, garantissant que chaque appareil connecté au réseau est continuellement protégé contre les menaces internes et externes.

Les meilleurs choix

Leur capacité de surveillance approfondie leur permet de détecter des menaces internes susceptibles de contourner la sécurité réseau, assurant une protection complète à chaque point de terminaison.

Comprendre les systèmes de détection d'intrusion basés sur l'hôte

Les systèmes de détection d'intrusion basés sur l'hôte (HIDS) jouent un rôle essentiel dans le renforcement de la sécurité des organisations en se concentrant sur chaque appareil. En surveillant et en analysant les activités à la recherche de signes de manipulation ou d'intentions malveillantes, les HIDS offrent une couche de défense contre des menaces cybernétiques de plus en plus sophistiquées.

Surveillance en temps réel : les HIDS observent activement les activités du système, permettant la détection immédiate des comportements suspects et une réponse rapide.

Détection des menaces internes : contrairement aux solutions de sécurité réseau traditionnelles, les HIDS surveillent spécifiquement les points de terminaison, garantissant l'identification rapide des menaces internes.

Conformité renforcée : de nombreuses industries exigent des mesures strictes de protection des données; la mise en place de HIDS aide les organisations à respecter efficacement les normes de conformité.

Intégration aux systèmes existants : les HIDS peuvent généralement être intégrés aux infrastructures informatiques existantes, offrant de la sécurité sans perturbations majeures.

Alertes automatisées : les utilisateurs reçoivent des notifications rapides concernant les problèmes potentiels, ce qui permet des stratégies de réponse aux incidents plus rapides et minimise les dommages.

Vérification de l'intégrité des données : des contrôles réguliers des modifications de fichiers contribuent à maintenir l'intégrité des données et à avertir les administrateurs des altérations non autorisées.

Questions régulièrement posées

Quel est le meilleur choix pour top 5 systèmes de détection d'intrusion basés sur l'hôte, 2026?

En juin 2026, CrowdStrike Falcon Insight est notre premier choix pour top 5 systèmes de détection d'intrusion basés sur l'hôte, 2026 au Canada. CrowdStrike Falcon Insight propose une solution de pointe de détection et de réponse pour les points de terminaison (EDR) qui exploite l'intelligence artificielle et l'apprentissage automatique pour offrir une visibilité et une détection des menaces en temps réel. Ce qui le distingue, c'est son architecture cloud-native, qui permet un déploiement rapide et une optimisation des coûts tout en fournissant une intelligence complète sur les menaces. Son agent léger minimise l'impact sur le système tout en garantissant une sécurité robuste. De plus, la capacité de la plateforme à s'intégrer de manière transparente avec d'autres outils de sécurité renforce son efficacité contre l'évolution des cybermenaces.

Quelles sont les caractéristiques principales du CrowdStrike Falcon Insight?

CrowdStrike Falcon Insight propose les caractéristiques suivantes: Renseignement sur les menaces en temps réel, Capacités EDR avancées, Architecture cloud-native.

Quels sont les avantages du CrowdStrike Falcon Insight?

Ses principaux atouts: Chasse aux menaces en temps réel 🔍, Alertes de sécurité proactives 🚨, Résilience cloud-native ☁️.

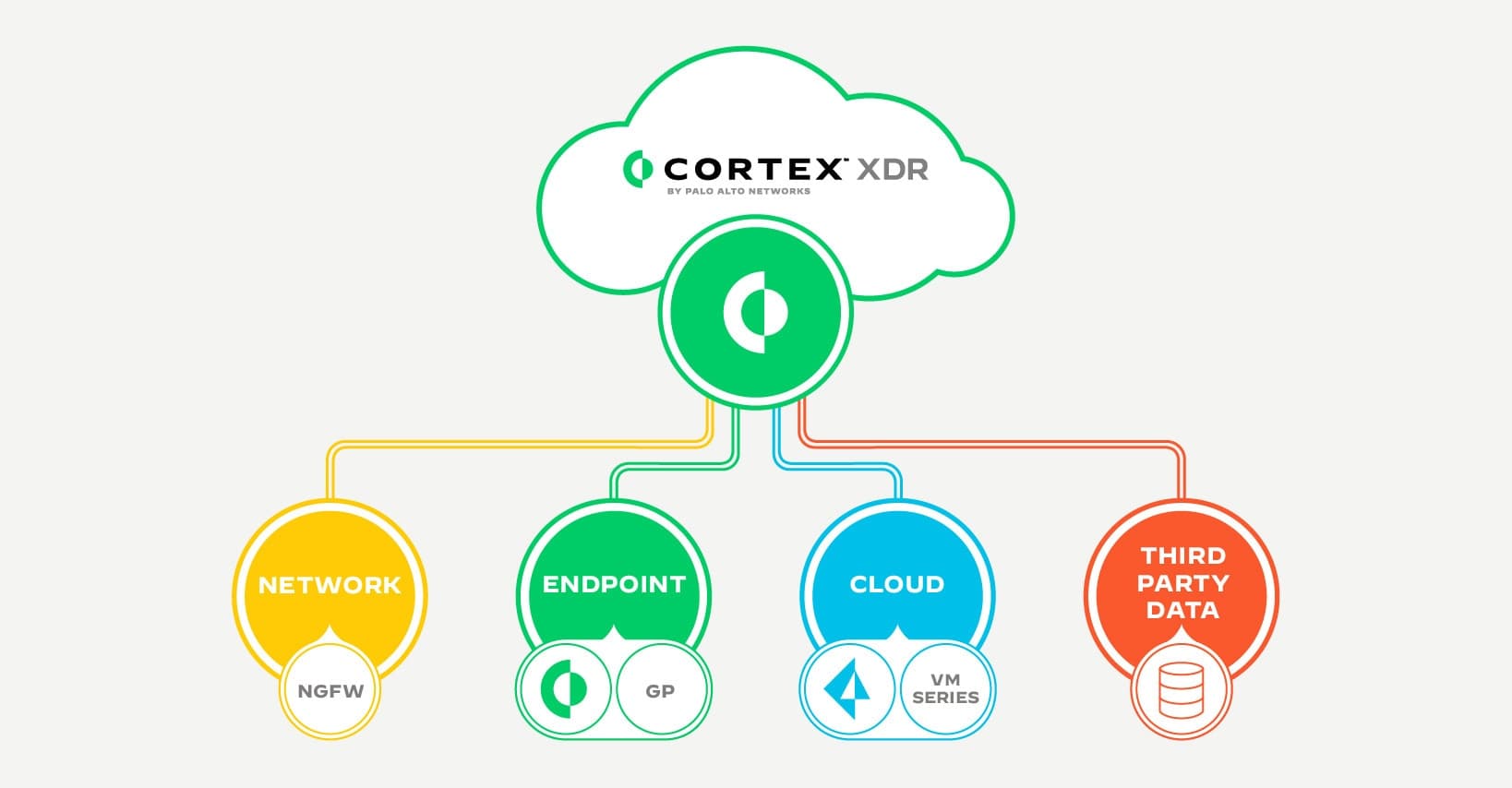

Comment le CrowdStrike Falcon Insight se compare-t-il au Palo Alto Networks Cortex XDR?

Selon les données de juin 2026, CrowdStrike Falcon Insight obtient une note de 4.8/5 tandis que le Palo Alto Networks Cortex XDR obtient une note de 4.6/5. Ces deux options sont excellentes, mais le CrowdStrike Falcon Insight se démarque grâce à Renseignement sur les menaces en temps réel.

Conclusion

En conclusion, alors que les menaces en cybersécurité continuent d'évoluer en 2026, choisir un système de détection d'intrusion basé sur l'hôte de premier plan est crucial pour les entreprises canadiennes. Nous espérons que ce guide sur les HIDS vous a été utile et vous encourageons à effectuer des recherches plus spécifiques à l'aide de la barre de recherche pour améliorer votre stratégie de cybersécurité.